Ложное чувство безопасности, связанное с громким именем Microsoft, обходится бизнесу в десятки тысяч долларов. Компании тратят в среднем по 20 000 долларов на устранение последствий всего одной утечки, возникшей из-за неверных настроек Microsoft 365. Владельцы бизнеса часто полагают, что платформа защищена «из коробки», но на деле она требует такой же тщательной конфигурации, как установка антивируса на новый компьютер.

Иллюзия защищенности

Облачная среда Microsoft 365 и электронная почта остаются главными мишенями для хакеров. Проблема не в уязвимости самой платформы, а в подходе к безопасности: корпорация предоставляет мощные инструменты защиты, но не включает их принудительно. Вся ответственность за настройку ложится на плечи пользователя. Статистика неутешительна: до 60% попыток входа в систему оказываются вредоносными, если в организации не внедрена многофакторная аутентификация. Обычных паролей уже недостаточно — без должной конфигурации злоумышленники захватывают учетные записи мгновенно.

Как функция Direct Send становится лазейкой

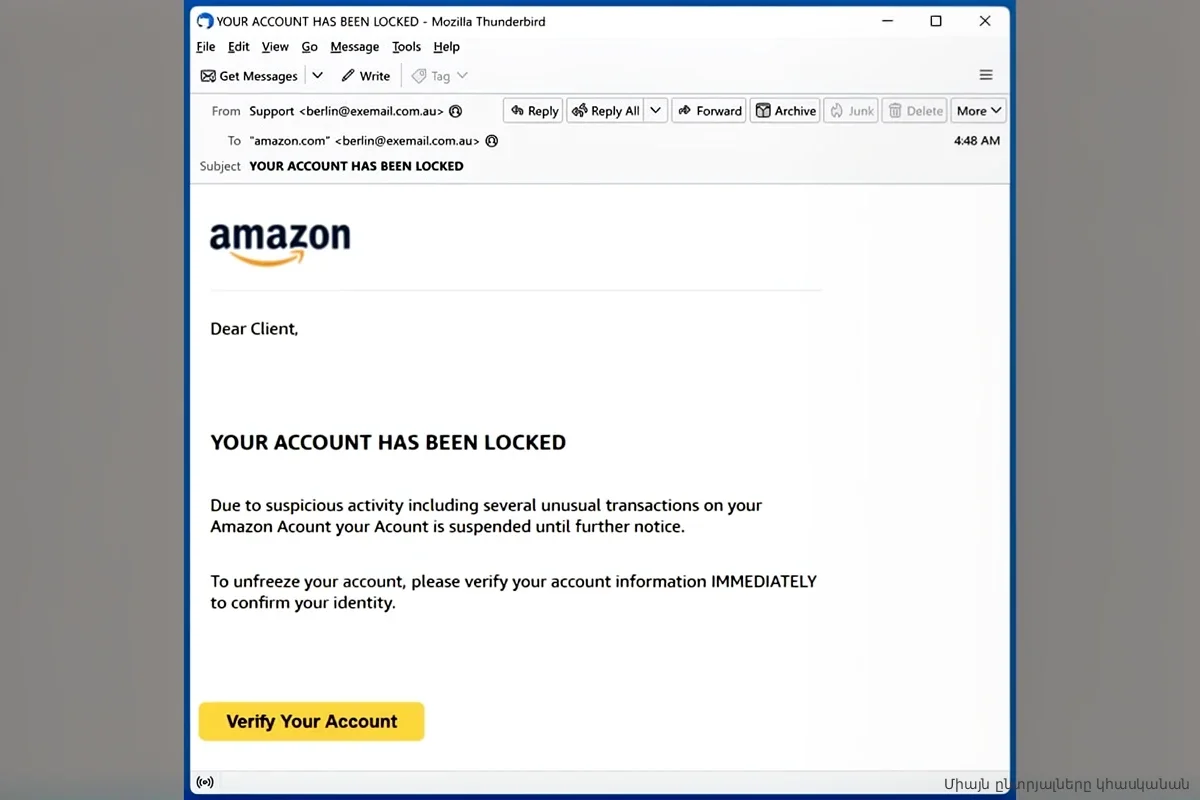

Киберпреступники нашли новый способ обхода защиты, эксплуатируя функцию Direct Send. Изначально этот механизм создавался для офисной техники и старых приложений, чтобы принтеры и сканеры могли рассылать уведомления внутри сети без постоянного ввода пароля. Хакеры используют эту лазейку для отправки фишинговых писем, которые выглядят как официальные внутренние сообщения. Такие письма легко проходят фильтры и попадают прямо во входящие, вызывая полное доверие у сотрудников, хотя технически они не проходят проверку подлинности.

Как защитить бизнес от скрытых угроз

Злоупотребление легитимными облачными сервисами — устойчивый тренд в мире киберпреступности. Чтобы не стать жертвой социальной инженерии, ИТ-специалистам необходимо пересмотреть настройки доступа. Эксперты рекомендуют проверить использование Direct Send и, если функция не критична для работы, отключить ее через PowerShell командой Set-OrganizationConfig -RejectDirectSend $true. Кроме того, важно регулярно проводить аудит почтовых правил, отслеживать подозрительные IP-адреса и внедрять строгие политики аутентификации SPF, DKIM и DMARC, чтобы исключить возможность подмены отправителя.