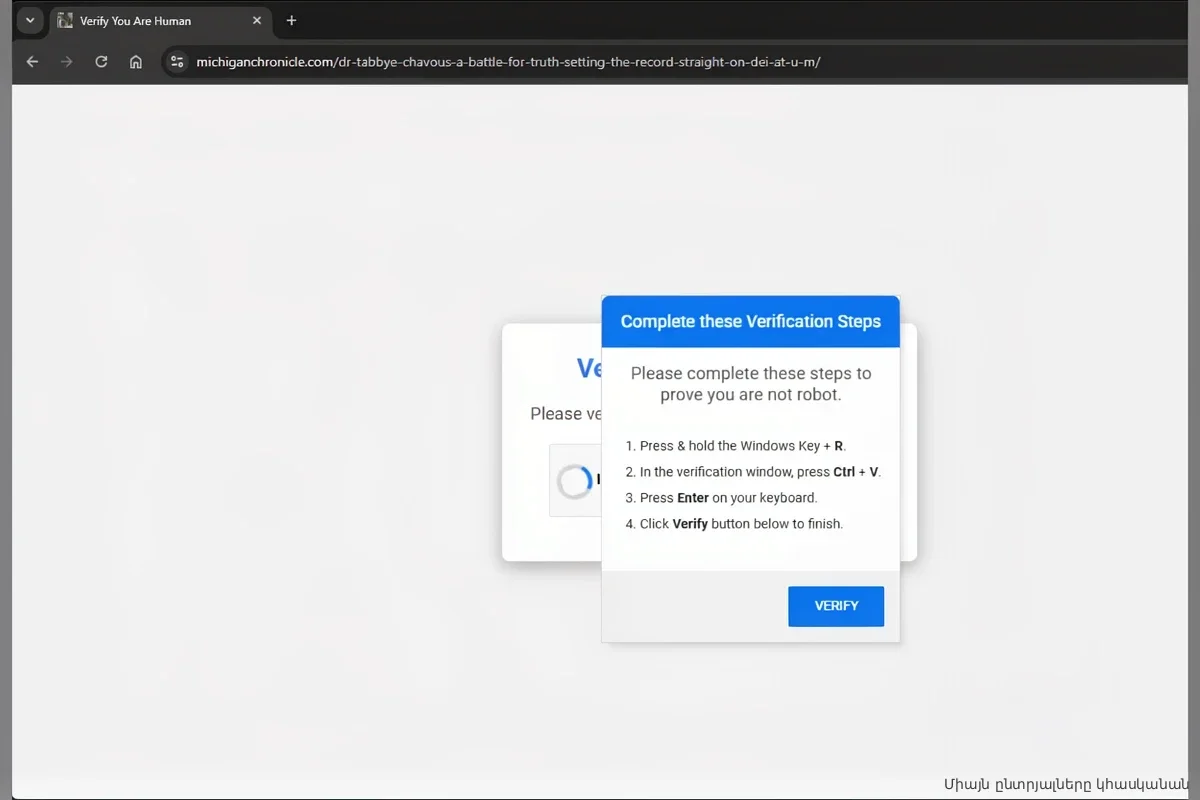

2026 год стал временем серьезных испытаний: безопасность граждан и бизнеса заметно пошатнулась под натиском мощных нейросетей. Даже при ограниченном доступе к передовым системам уровня Mythos, опытные хакеры находят способы использовать искусственный интеллект для проведения сложных атак. Опыт ведущих платформ по поиску уязвимостей подтверждает — киберугрозы эволюционируют быстрее, чем мы успеваем строить барьеры.

Масштабирование угроз: от поиска багов к цепочкам атак

Главной проблемой индустрии стал не сам факт наличия уязвимостей, а скорость их проверки и устранения. Современный ИИ научился связывать разрозненные слабые места в единую критическую цепочку нападения, что делает взломы в разы эффективнее. Технологии развиваются быстрее, чем команды безопасности успевают адаптироваться. Результат закономерен: резкий рост числа утечек данных и уязвимостей в цепочках поставок, который ударил и по корпоративному сектору, и по сообществу открытого ПО.

Сила Mythos и борьба за доступ к защите

Использование модели Mythos на практике показало, как автоматизация меняет правила игры. Системы теперь способны проверять тысячи багов одновременно, дополняя работу экспертов. Однако доступ к таким мощным инструментам остается привилегией немногих. В индустрии разгораются споры о балансе между безопасностью и открытостью: эксперты призывают дать малому бизнесу доступ к защитным алгоритмам, чтобы уравнять шансы в противостоянии с хакерами.

Геополитика и экспортный контроль

Жесткие ограничения на экспорт мощных моделей ИИ продиктованы необходимостью сдерживать киберугрозы со стороны государственных акторов, включая группы из Ирана. Когда автоматизация позволяет злоумышленникам действовать молниеносно и масштабно, вопрос обладания наиболее совершенными алгоритмами становится ключевым фактором международной безопасности. Кто контролирует код, тот контролирует границы цифрового мира.