В операционных системах iOS, iPadOS и macOS обнаружили критическую уязвимость CVE-2026246, которая ставит под удар движок WebKit. Брешь позволяет злоумышленникам обходить политику единого источника (Same-Origin-Policy) и перехватывать конфиденциальные данные сессий. Примечательно, что для реализации атаки хакерам даже не нужно использовать методы фишинга.

Механика взлома: как работает брешь

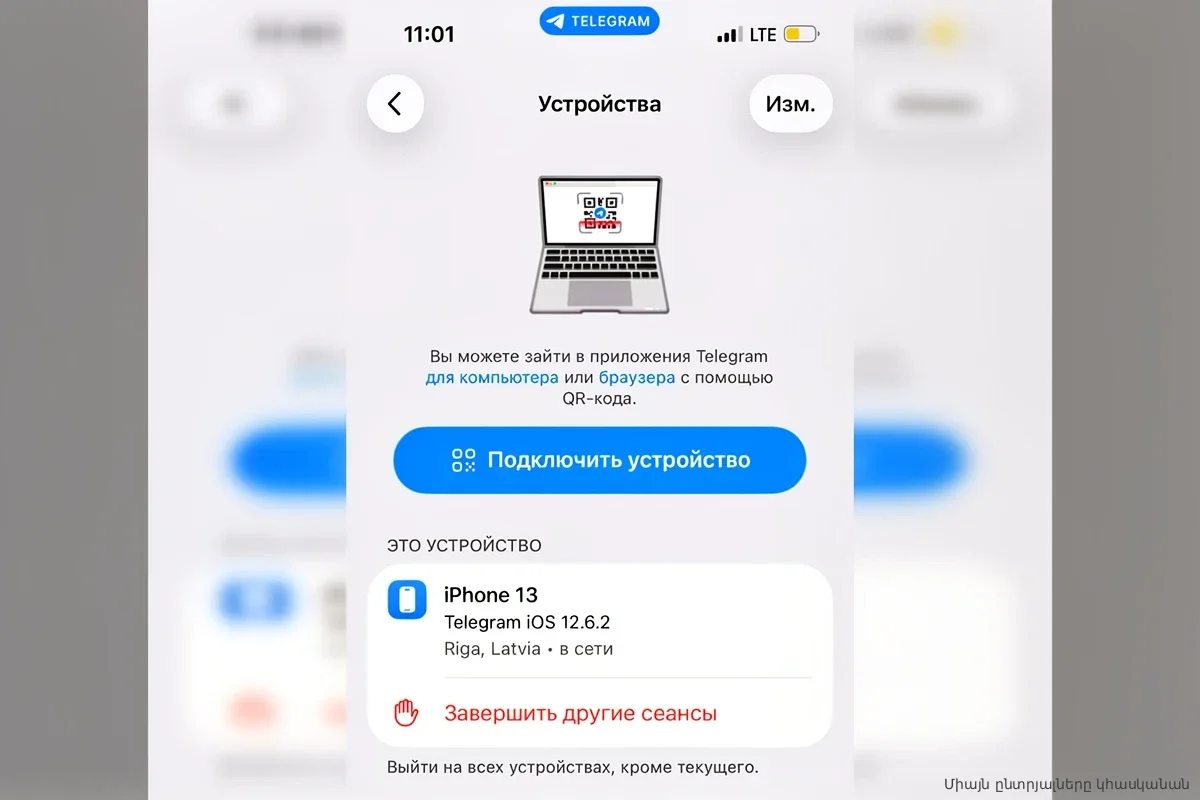

Эксперты по кибербезопасности локализовали проблему в Navigation API движка WebKit. Атака строится на манипуляциях с таймингом при обработке сложных навигационных команд. Используя серию быстрых перенаправлений и скрытые iframe, злоумышленники провоцируют сбой внутренней проверки статуса системы. В этот момент изоляция браузера кратковременно ослабевает, «песочница» открывается, и сторонние ресурсы получают доступ к защищенным данным.

Реакция Apple и необходимые меры

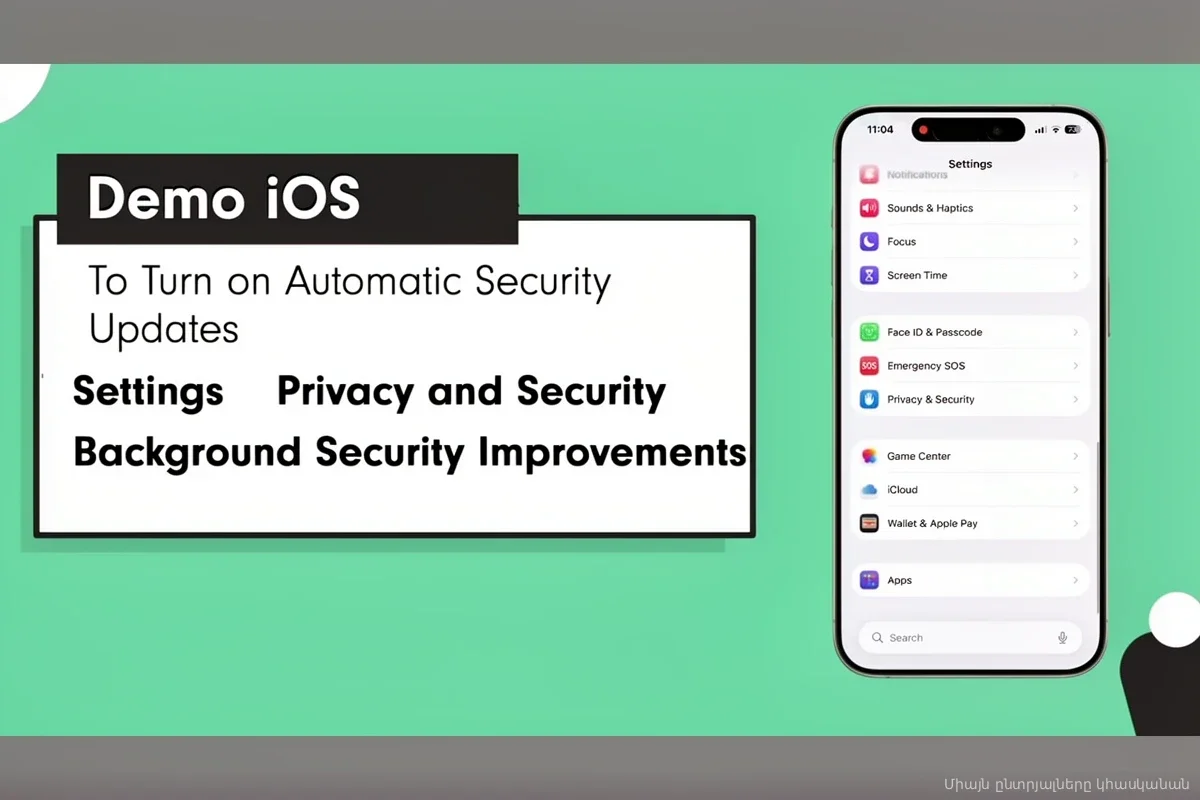

17 марта 2026 года Apple выпустила пакет экстренных исправлений, устраняющих эту брешь. Однако риск остается высоким для всех устройств, которые еще не обновились. Пока патч не установлен, система остается открытой мишенью. Чтобы обезопасить себя, пользователям стоит немедленно зайти в настройки защиты и безопасности и проверить наличие актуальных обновлений.

Автоматизация против ручного контроля

Главным инструментом защиты в этой ситуации становится один тумблер в настройках системы. Опция автоматической установки позволяет устройству самостоятельно устранять уязвимости в фоновом режиме, не дожидаясь действий владельца. С одной стороны, это гарантирует мгновенную реакцию на угрозы. С другой — такая тотальная зависимость от невидимых обновлений вновь поднимает вопрос о том, насколько пользователь на самом деле контролирует свой гаджет в погоне за безопасностью.