Независимый исследователь под псевдонимом Nightmare Eclipse выложил в открытый доступ эксплойт нулевого дня для Microsoft Defender, позволяющий обычному пользователю захватить полный контроль над системой. На радикальный шаг автора толкнула месть: корпорация отклонила его отчет об уязвимости и отказала в выплате вознаграждения. По словам хакера, из-за этого решения он лишился средств к существованию и остался бездомным.

Месть вместо патча

Публикация кода на GitHub состоялась всего через несколько часов после выхода планового обновления безопасности Microsoft. Этот жест подчеркивает глубокий конфликт между сообществом исследователей и ИБ-департаментом корпорации. Пока Defender остается ключевым элементом защиты Windows, он сам превращается в вектор атаки. Эксперты отрасли указывают на серьезный дисбаланс в системе поощрений: если за ошибки в Hyper-V компания выплачивает до 250 000 долларов, то за критические бреши в антивирусе предлагают лишь около 12 000, что демотивирует специалистов.

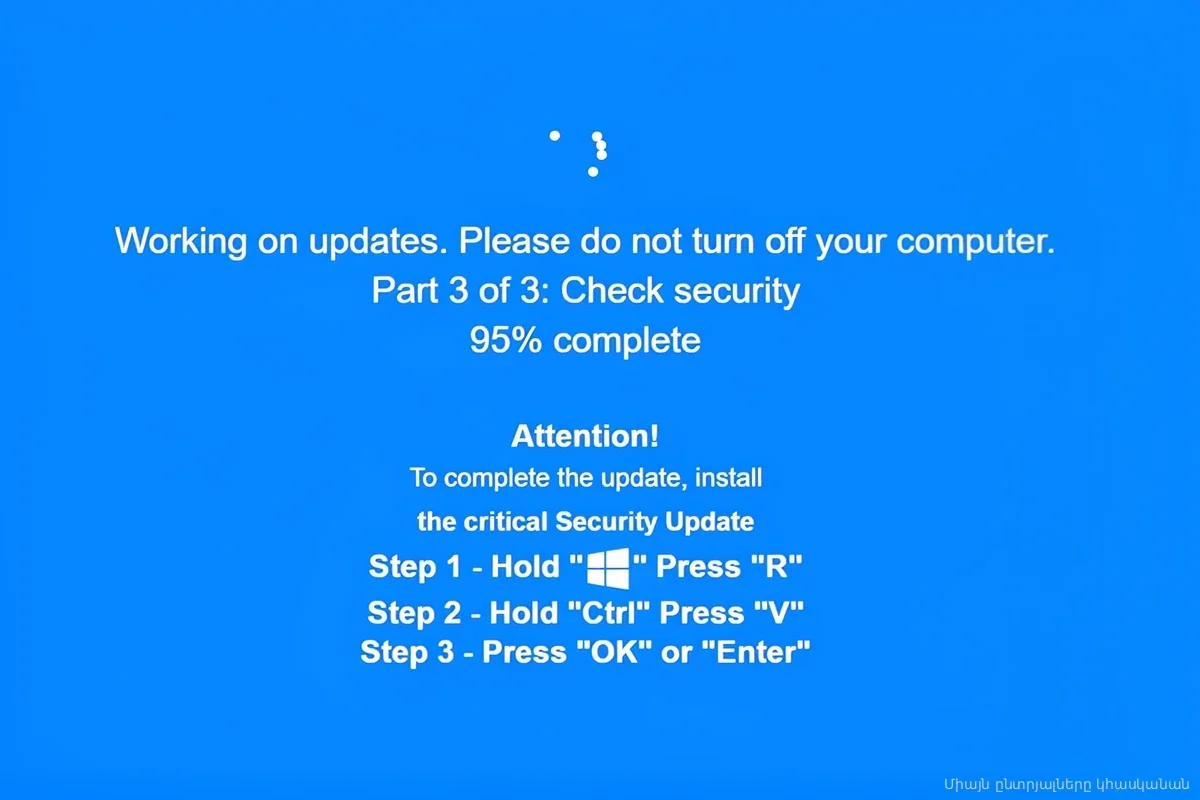

Blue Hammer: охота за паролями

Первая техника, получившая название Blue Hammer, эксплуатирует механизм загрузки обновлений сигнатур. В ее основе лежит классическая логическая ошибка типа TOCTOU — когда проверка файла и его использование разделены временным зазором. Хакер перехватывает процесс обновления и внедряет поддельный файл, который искусственно задерживает операцию. В это «окно» оригинальный объект заменяется символьной ссылкой на куст реестра SAM, где хранятся хеши паролей. В итоге Defender, обладая максимальными правами, сам создает снимок конфиденциальных данных, позволяя злоумышленнику получить токены администратора.

Red Sun: антивирус на службе у хакера

Второй вектор атаки, Red Sun, бьет по логике обработки файлов с «облачными метками». Вместо удаления или изоляции подозрительного объекта антивирус ошибочно восстанавливает его в исходную папку. Манипулируя точками монтирования, атакующий перенаправляет путь записи в защищенный каталог System32. Defender, используя свои системные привилегии, фактически сам копирует вредоносную нагрузку в системную директорию и регистрирует её как службу, обеспечивая хакеру полный доступ к устройству.

Безопасный код не гарантирует защиты

Технический анализ инцидента подтверждает: использование современного языка Rust не спасает от подобных уязвимостей. Проблема кроется не в управлении памятью, а в архитектурных просчетах. Стандартные паттерны кода, проверяющие наличие файла перед открытием, оставляют возможность для подмены объекта на символьную ссылку. Это доказывает, что даже написанные на «безопасных» языках приложения остаются уязвимыми перед логическими ошибками, позволяющими обходить защиту и повышать привилегии в системе.