С 3 по 10 апреля 2026 года популярные системные утилиты CPU-Z и Hardware Monitor стали инструментом в руках киберпреступников. Злоумышленники взломали официальный сайт разработчика и подменили ссылки на скачивание: вместо привычного софта пользователи получали вредоносные файлы, размещенные в облачном хранилище Cloudflare R2.

Дыра в защите и бдительность сообщества

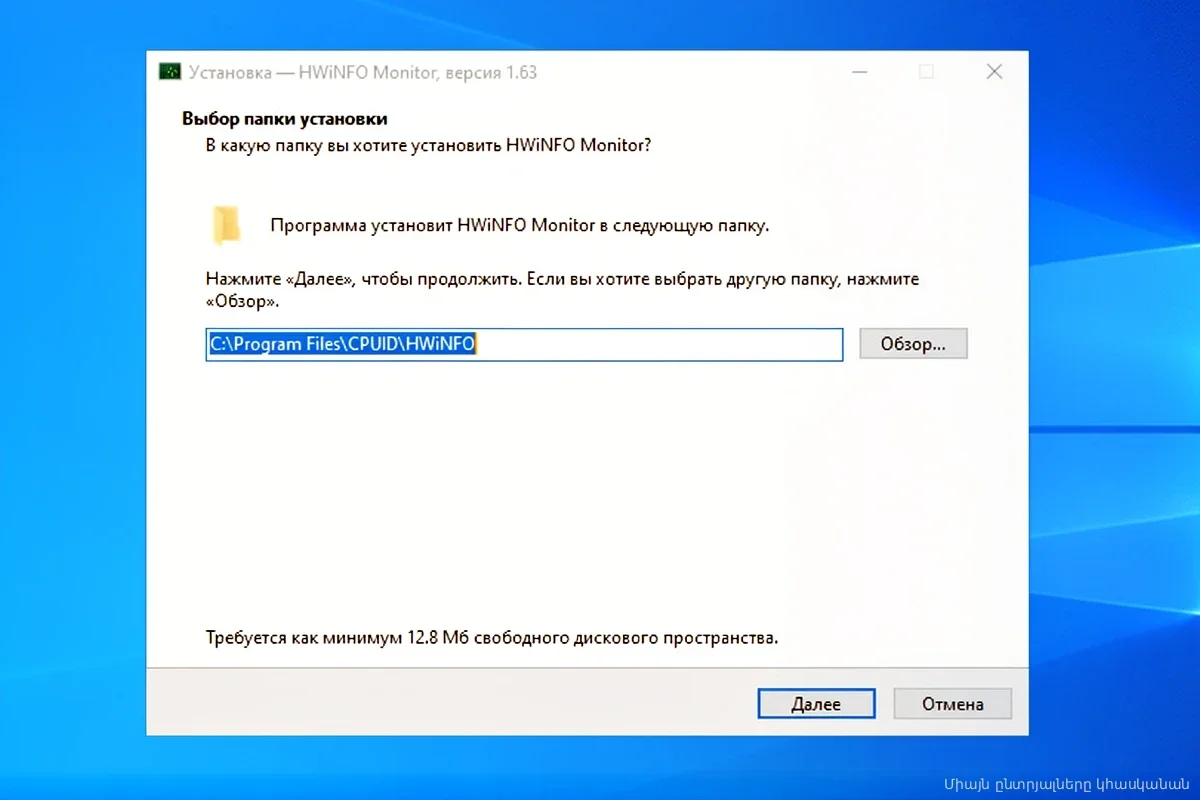

Точкой входа для хакеров стал безнадежно устаревший веб-сервер Apache, на котором работал ресурс CPU.com. Аналитики обнаружили в этой версии 34 критические уязвимости, а «черным ходом», скорее всего, послужил модуль mod_rewrite. Подмену заметили не сразу, но на профильных интернет-форумах быстро поднялась тревога. Пользователи обратили внимание на странные имена файлов и внезапно появившиеся русскоязычные окна в интерфейсе, что выглядело крайне подозрительно для продуктов французской компании CPU ID.

Анатомия заражения

Вредоносный установщик действовал скрытно. С помощью техники DLL sideloading через среду.NET он запускал код прямо в оперативной памяти, минуя запись на диск. Чтобы обмануть системы безопасности, вирус связывался с командным центром через нестандартный порт 31415 и маскировал трафик под легитимный с помощью настоящих TLS-сертификатов. Внутри программы эксперты нашли модули для мониторинга оборудования и специальную библиотеку для доставки финальной «полезной нагрузки» на устройство жертвы.

Следы ведут к старым знакомым

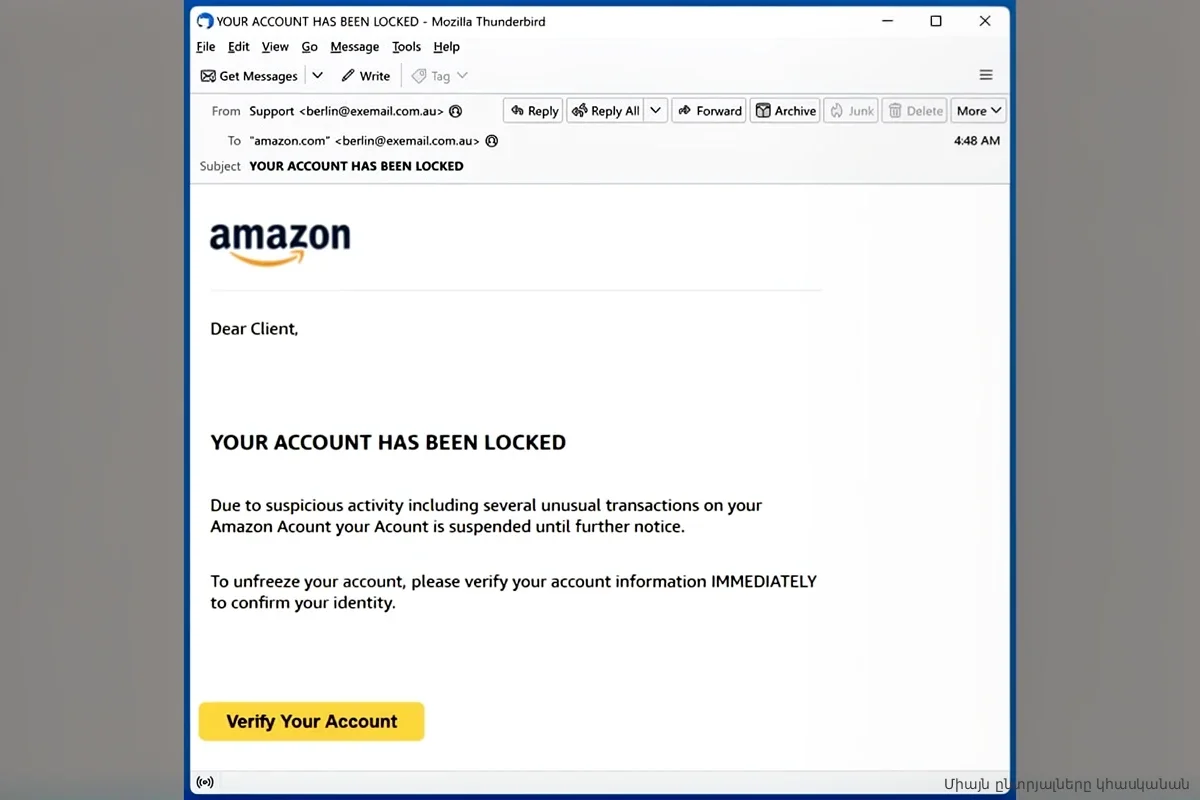

Анализ сетевой инфраструктуры показал, что эта атака — не разовое событие. Те же IP-адреса и методы распространения использовались при взломе популярного FTP-клиента в марте 2026 года. Несмотря на использование русского языка в интерфейсе, эксперты призывают не спешить с выводами. Хакеры часто имитируют почерк известных группировок, чтобы запутать следствие. При этом регистрация домена rnetopera.org намекает на то, что следующей целью могут стать пользователи браузера Opera.

Хроника угрозы и меры защиты

Первые версии этого вредоносного ПО появились еще летом 2025 года, но массово их применили только сейчас. Специалисты по кибербезопасности уже выпустили сигнатуры Snort и Yara для блокировки угрозы. Инцидент в очередной раз доказал: даже небольшая оплошность в обновлении серверного софта превращает доверенные каналы распространения программ в опасную ловушку.