Специалисты по кибербезопасности из компании Safe Reach выявили цепочку из десяти критических уязвимостей в приложении Google Quick Share для Windows и Android. Серия брешей открывает злоумышленникам путь к удаленному выполнению произвольного кода (RCE) через скрытый перехват трафика и подмену загружаемых файлов прямо в процессе их скачивания.

Анализ протокола и логические ловушки

Quick Share привлек внимание исследователей из-за своей повсеместности: сервис предустанавливается на миллионы ПК и использует сложный технологический стек, объединяющий Bluetooth, Wi-Fi, WebRTC и NFC. Чтобы заглянуть «под капот» закрытого протокола Nearby Connections API, эксперты создали инструмент Quicksniff для анализа пакетов Protobuf. Выяснилось, что даже при наличии шифрования логика обработки данных содержит фатальные ошибки.

Как оказалось, атакующий может просто проигнорировать этапы «рукопожатия» и подтверждения связи, отправив пакет данных напрямую. Это заставляет устройство жертвы автоматически сохранить файл в папку загрузок, полностью игнорируя настройки приватности — будь то режим «только для контактов» или «своих устройств». Проблема актуальна как для Windows, так и для Android. Более того, механизм согласования пропускной способности позволил принудительно подключать гаджеты пользователей к подконтрольным хакерам точкам доступа Wi-Fi.

Цепочка атаки: от захвата сети до подмены контента

Если Android блокирует выход в интернет через подозрительные сети, то Windows-версия Quick Share позволила перехватывать весь трафик системы в течение полуминуты. Чтобы расширить это временное окно, исследователи применили хитрый прием: они вызывали принудительное падение приложения сразу после подключения. Поскольку планировщик задач Windows перезапускает сервис каждые 15 минут, атакующие смогли бесконечно удерживать устройство в своей сети, не давая ему вернуться к безопасному домашнему Wi-Fi.

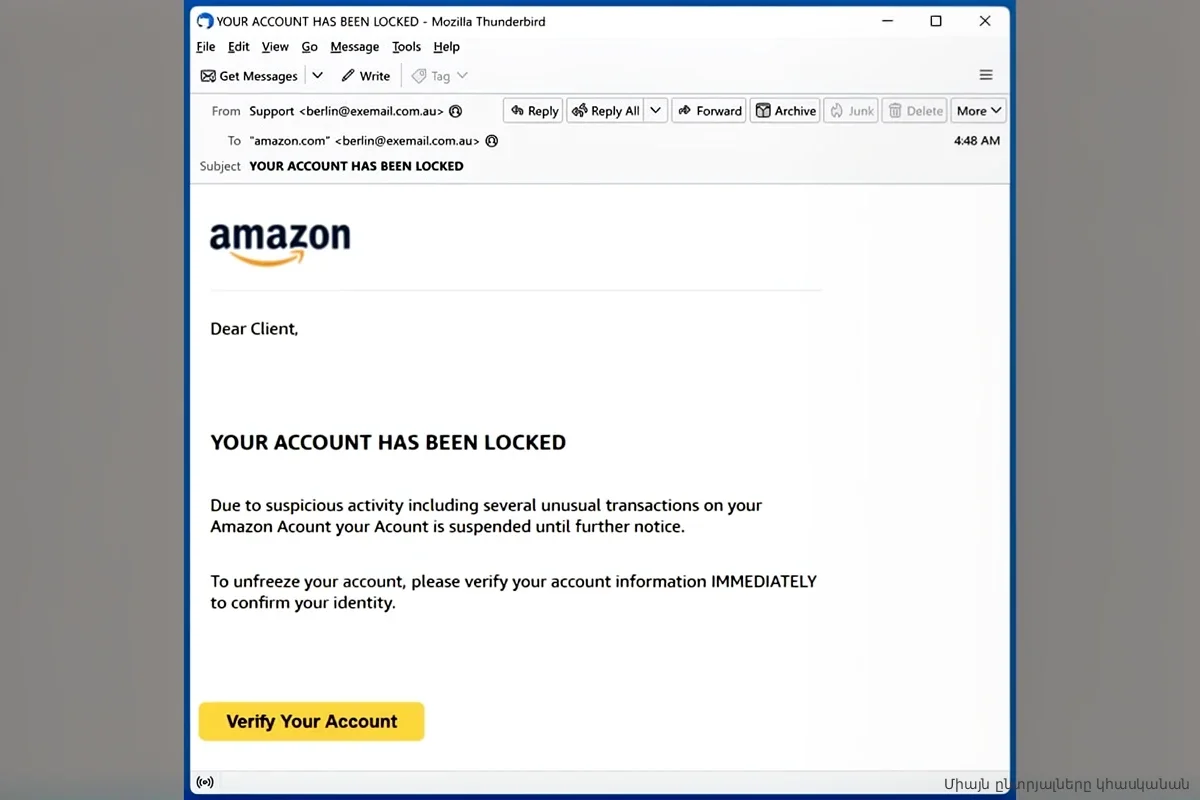

Заняв позицию «человек посередине» (MITM), эксперты научились анализировать метаданные даже зашифрованного HTTPS-трафика. По полю Server Name Indication (SNI) и размеру пакетов можно с высокой точностью определить, какой софт скачивает пользователь — будь то плеер или текстовый редактор. Сопоставляя цепочки редиректов и объемы данных, злоумышленники узнают конкретный исполняемый файл еще до завершения его загрузки.

Финальный удар: обход защиты Chrome и ОС

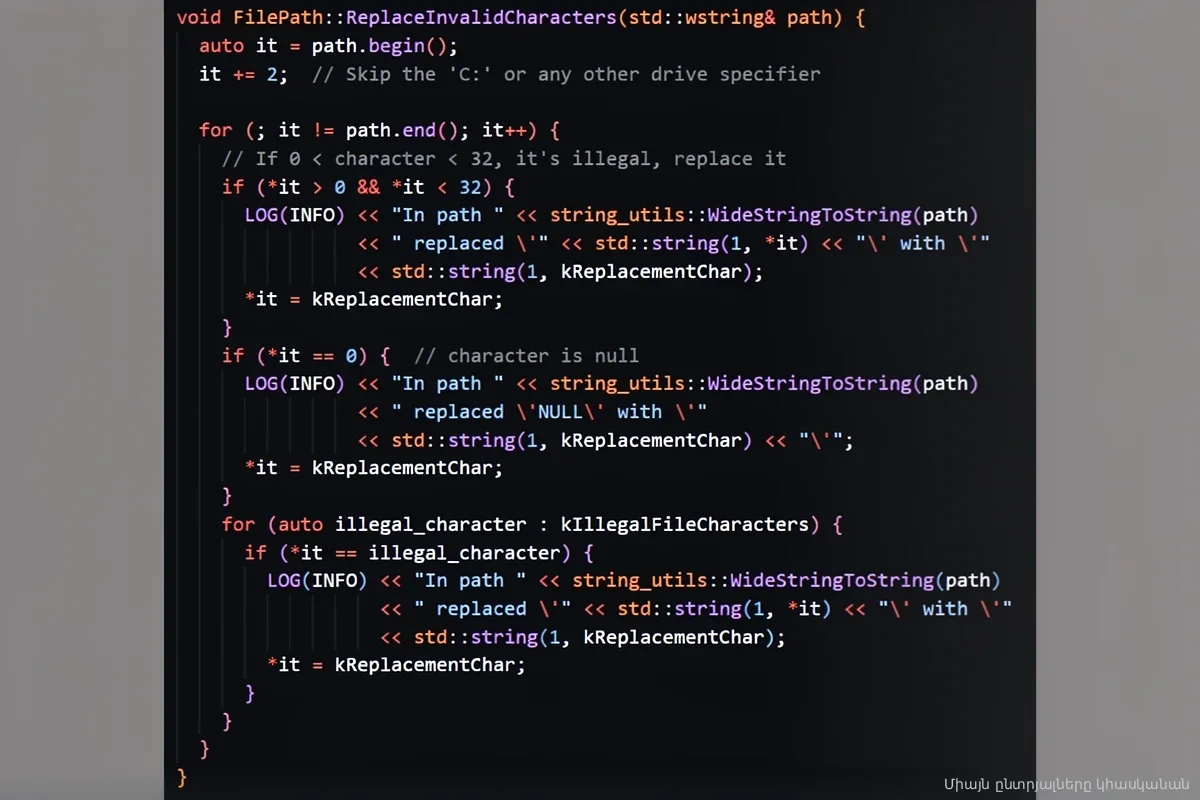

Главным препятствием стал браузер Chrome, который защищает файлы от перезаписи и использует временные расширения.CRDOWNLOAD. Исследователи обошли эту преграду, использовав баг Quick Share для блокировки файлового пути. В момент, когда сервер передавал последний пакет данных, в систему инжектировался вредоносный файл с тем же именем. Из-за блокировки Chrome не мог завершить финальное переименование, и в итоге при нажатии на иконку загрузки в браузере запускался код злоумышленника, а не оригинальная программа.

В общей сложности разработчикам передали данные о десяти уязвимостях, получивших три идентификатора CVE. Процесс исправления шел непросто: некоторые баги, вроде некорректной обработки UTF-8 или манипуляций с идентификаторами файлов, позволяли обходить патчи и оставлять вредоносные объекты на диске даже после первых обновлений.

На данный момент все найденные бреши закрыты. Тем не менее, эксперты подчеркивают тревожный факт: во время тестов ни антивирусное ПО, ни системы защиты конечных точек не зафиксировали подозрительных манипуляций с файловой системой.