Схема ClickFix стала фаворитом среди киберпреступников, превратив доверчивость пользователей в эффективный инструмент для взлома. В 2025 году на этот метод социальной инженерии пришлось более половины всей активности загрузчиков вредоносного ПО: жертвы сами запускают опасный код, искренне веря, что исправляют ошибки или обходят региональные блокировки.

Механика психологической ловушки

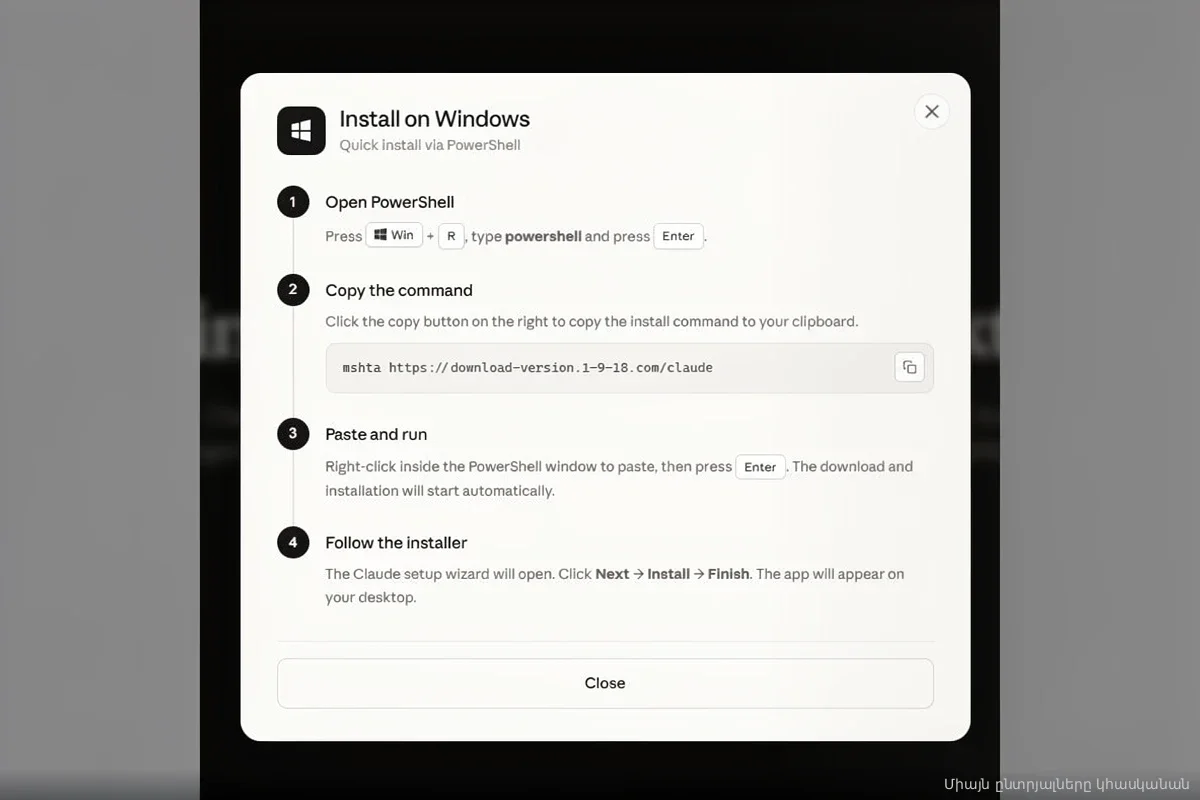

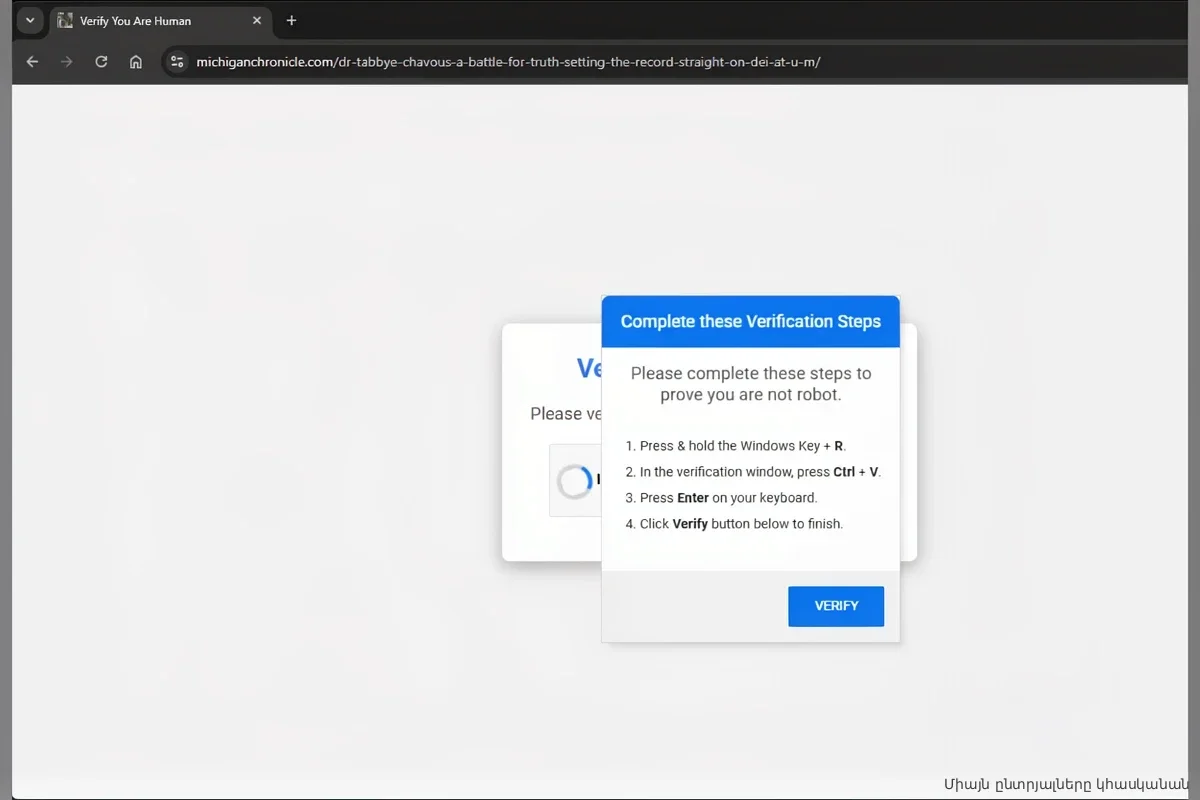

Хакеры делают ставку на то, что человек готов вручную выполнить опасные действия, если считает их частью настройки или восстановления системы. Атака обычно начинается с перехода по рекламной ссылке на поддельный сайт или получения инструкции в мессенджере. Пользователю предлагают вставить специальную команду в окно PowerShell или строку «Выполнить», аргументируя это необходимостью устранить сбой или завершить установку. Так жертва, стремясь наладить работу сервиса, собственноручно открывает вредоносу доступ к системе.

Почему защита бессильна

Эксперты по кибербезопасности подчеркивают: когда код вводится вручную через командную строку, стандартные защитные механизмы часто пасуют. Кампании ClickFix постоянно эволюционируют, регулярно обновляя список команд, чтобы оставаться невидимыми для антивирусов. Весь расчет строится на манипуляции — доверяя «официальной инструкции», пользователь добровольно предоставляет вредоносному софту все необходимые разрешения, которые тот не смог бы получить автоматически.

Адаптация под macOS

Злоумышленники успешно перенесли тактику ClickFix на устройства Apple, используя специфическую схему URL «applescript://». Вместо ручного копирования команд в терминал поддельный сайт предлагает «в один клик» запустить AppleScript, который якобы очищает память. Пока система выводит фальшивые уведомления об успешном освобождении 24,7 ГБ места, в фоновом режиме скрытно загружаются стилеры, такие как Atomic Stealer, предназначенные для кражи личных данных.

Масштабы угрозы

На сегодняшний день ClickFix остается доминирующей угрозой в сети. В 2025 году эта схема обеспечила более 50% активности всех загрузчиков вредоносного ПО. Разработчики атак продолжают совершенствовать методы обмана, мастерски имитируя процессы самодиагностики популярных программ и адаптируя ловушки под пользователей разных операционных систем.