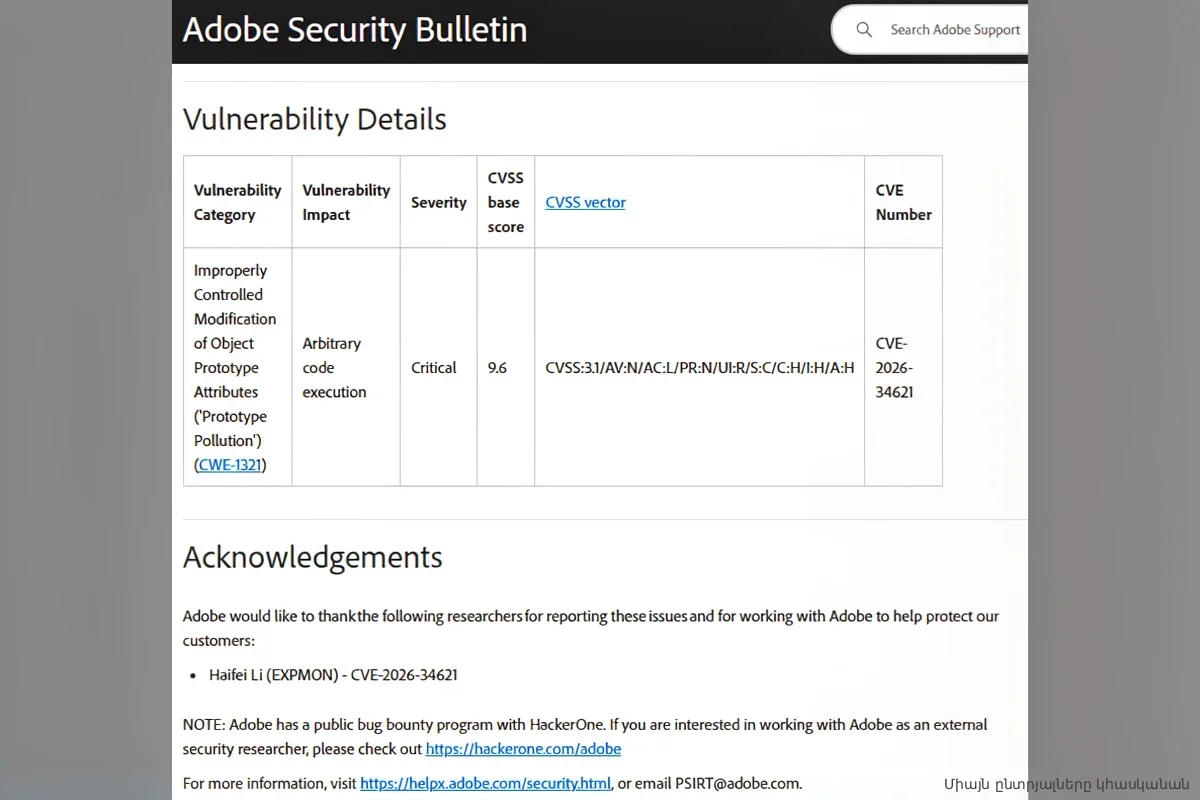

Компания Adobe закрыла критическую брешь в Acrobat и Reader, которую хакеры тайно использовали почти полгода. Уязвимость CVE-2026-34621 позволяла захватить контроль над системой через обычный PDF-файл. Проблема крылась в некорректном контроле атрибутов прототипа объекта: эта ошибка открыла злоумышленникам путь к выполнению произвольного кода на устройствах жертв.

Механика скрытой атаки

Первые следы угрозы специалисты обнаружили еще в конце 2025 года. На профильных сервисах анализа файлов всплыл вредоносный документ с безобидным названием «Invoice540.pdf», а весной 2026-го последовала вторая волна. Эксперты описывают находку как изощренный инструмент для цифрового фингерпринтинга, который успешно работал даже в самых актуальных версиях программ. Хакеры использовали обфусцированный JavaScript для запуска привилегированных функций Acrobat API. Это позволяло не только похищать конфиденциальные данные, но и развертывать полноценные удаленные атаки.

Тихий обход защиты

Главная опасность CVE-2026-34621 заключалась в простоте эксплуатации: пользователю Windows или macOS достаточно было просто открыть файл. Никаких дополнительных действий не требовалось. Эксплоит мастерски имитировал стандартные процессы Reader, поэтому традиционные защитные системы долгое время не видели в нем угрозы, пропуская вредоносный код мимо сигнатурных фильтров. Разработчики выпустили официальный патч лишь 11 апреля 2026 года, признав, что уязвимость уже активно используется в реальных атаках. До этого момента компания публично не подтверждала наличие бреши, несмотря на сообщения аналитиков о продолжающихся взломах.